هاكر ينشر بيانات حكومية مسروقة عبر إنستغرام

اختراق الأنظمة الحكومية ونشر البيانات المسروقة: قصة تحذيرية من عالم الجريمة السيبرانية في عالم تتسارع فيه وتيرة التحول الرقمي، يصبح...

في عالمنا الرقمي المتشابك، أصبحت الهجمات السيبرانية أكثر تطوراً واستهدافاً، ولم يعد الأمر يقتصر على الاختراقات العشوائية. تشهد المنطقة العربية، كغيرها من مناطق العالم، تصاعداً في حملات التصيد الاحتيالي الموجهة، والتي تستهدف شخصيات بارزة ومستخدمين عاديين على حد سواء. من تجربتي الشخصية كمتابع دائم للمشهد التقني، أرى أن هذه الحملات ليست مجرد محاولات لسرقة بيانات، بل هي أدوات حرب سيبرانية معقدة تستغل نقاط الضعف البشرية والتقنية.

بدأت القصة بتغريدة من الناشط الإيراني المقيم في المملكة المتحدة، نريمان غريب، شارك فيها لقطات شاشة لجزء من رابط تصيد احتيالي وصله عبر رسالة واتساب. كانت الرسالة تحذيراً واضحاً: "لا تنقر على الروابط المشبوهة". غريب، الذي يتابع عن كثب الجانب الرقمي للاحتجاجات الإيرانية، أكد أن الحملة تستهدف بشكل خاص الأشخاص المرتبطين بأنشطة ذات صلة بإيران، وهو منهم.

هذه الحملة تأتي في وقت تواجه فيه إيران أطول فترة انقطاع للإنترنت على مستوى البلاد في تاريخها، وسط احتجاجات مناهضة للحكومة وقمع عنيف. نظراً للنشاط المكثف لكل من إيران وخصومها المقربين في مجال الفضاء السيبراني الهجومي (بمعنى اختراق الأفراد)، كان من الضروري التعمق في فهم هذه الظاهرة.

شارك غريب الرابط الكامل لصفحة التصيد الاحتيالي مع الجهات المختصة، مما سمح بتحليل شفرة المصدر لصفحة التصيد المستخدمة في الهجوم. تشير التحليلات، بالتعاون مع باحثين أمنيين، إلى أن الحملة كانت تهدف إلى سرقة بيانات الاعتماد الخاصة بحسابات جيميل وغيرها من الحسابات عبر الإنترنت، واختراق حسابات واتساب، وإجراء عمليات مراقبة عن طريق سرقة بيانات الموقع الجغرافي والصور والتسجيلات الصوتية.

يبقى السؤال مفتوحاً حول هوية المهاجمين: هل هم عملاء مرتبطون بالحكومة، جواسيس، أم مجرمو سيبرانية؟ الاحتمال الأكبر، من وجهة نظري، هو أنهم قد يجمعون بين هذه الأدوار، مستغلين شبكات معقدة لتحقيق أهداف متنوعة.

ما أثار الدهشة حقاً هو اكتشاف طريقة لعرض نسخة في الوقت الفعلي لجميع استجابات الضحايا المحفوظة على خادم المهاجم. هذه البيانات، التي تركت مكشوفة ويمكن الوصول إليها بدون كلمة مرور، كشفت عن عشرات الضحايا الذين أدخلوا بيانات اعتمادهم عن غير قصد في موقع التصيد الاحتيالي، ومن ثم تعرضوا للاختراق على الأرجح.

شملت القائمة أكاديمياً من الشرق الأوسط يعمل في دراسات الأمن القومي، ورئيس شركة إسرائيلية لصناعة الطائرات المسيرة، ووزيراً لبنانياً رفيع المستوى، وصحفي واحد على الأقل، بالإضافة إلى أشخاص في الولايات المتحدة أو لديهم أرقام هواتف أمريكية. هذا التنوع في استهداف الضحايا يؤكد الطبيعة الواسعة النطاق للحملة وأهدافها المتعددة.

اعتمد المهاجمون على مزود خدمة DNS ديناميكي يسمى DuckDNS لإخفاء الموقع الحقيقي لصفحة التصيد. تسمح مزودات DNS الديناميكية بربط عناوين ويب سهلة التذكر – في هذه الحالة، نطاق فرعي من duckdns.org – بخادم قد يتغير عنوان IP الخاص به بشكل متكرر. هذا التكتيك يهدف إلى جعل الرابط يبدو شرعياً، مما يزيد من احتمالية نقر المستخدمين عليه.

لم يتضح ما إذا كان المهاجمون قد أغلقوا موقع التصيد بأنفسهم، أم تم اكتشافهم وإيقافهم بواسطة DuckDNS. ما نفهمه هو أن المهاجمين استخدموا DuckDNS لإخفاء الموقع الفعلي لصفحة التصيد، ربما لجعلها تبدو كرابط واتساب حقيقي.

كانت صفحة التصيد الاحتيالي مستضافة فعلياً على النطاق alex-fabow.online، والذي تم تسجيله لأول مرة في أوائل نوفمبر 2025. هذا النطاق لديه العديد من النطاقات الأخرى ذات الصلة المستضافة على نفس الخادم المخصص. وتشير أسماء هذه النطاقات إلى أن الحملة استهدفت أيضاً مقدمي خدمات غرف الاجتماعات الافتراضية، مثل meet-safe.online و whats-login.online. هذا يشير إلى استراتيجية أوسع نطاقاً تستهدف ليس فقط خدمات البريد الإلكتروني والمراسلة، بل أيضاً أدوات التعاون الرقمي التي أصبحت أساسية في بيئات العمل والتعليم الحديثة، خاصة في ظل الظروف الحالية.

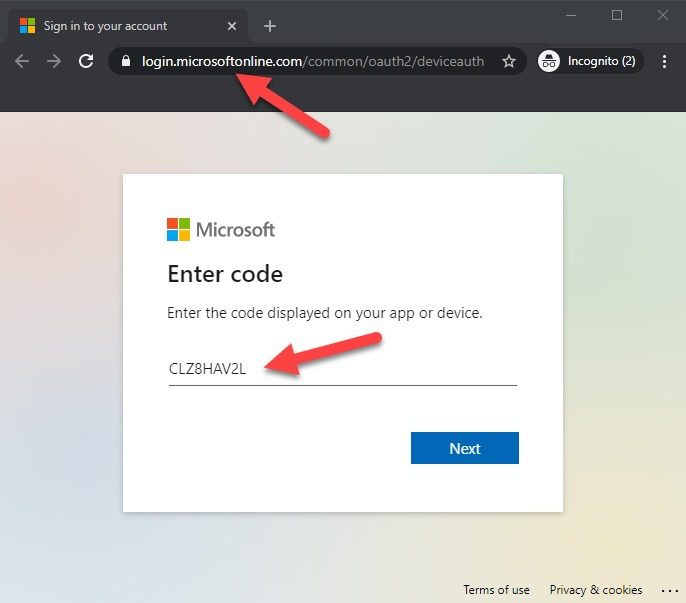

عند النقر على رابط التصيد، يتم تحميل صفحة تصيد احتيالي في متصفح الضحية. بناءً على الهدف، قد تفتح الصفحة واجهة تسجيل دخول وهمية لجيميل، أو تطلب رقم هاتف الضحية، وتبدأ تدفق هجوم يهدف إلى سرقة كلمة المرور ورمز المصادقة الثنائية.

من خلال تحليل شفرة المصدر، يمكن فهم كيفية عمل الهجوم بشكل أعمق. لم تكن الصفحة تسمح بالتفاعل المباشر، لكن الشفرة كشفت عن تفاصيل دقيقة حول كيفية جمع المعلومات.

كانت إحدى الصفحات المصممة لجمع بيانات اعتماد جيميل تطلب من المستخدمين إدخال اسم المستخدم وكلمة المرور الخاصة بهم. بعد ذلك، كانت تطلب رمز المصادقة الثنائية الذي يتم إرساله عادةً عبر رسالة نصية قصيرة أو تطبيق مصادقة. هذه الخطوة حاسمة، لأنها تسمح للمهاجمين بتجاوز طبقة أمان إضافية.

في حالات أخرى، كانت الصفحة تطلب ببساطة رقم هاتف الضحية. هذا قد يكون مقدمة لعمليات احتيال أخرى، أو محاولة لربط الرقم بحسابات أخرى، أو استخدامه في عمليات التصيد المستقبلية.

في سياقنا العربي، تتجلى خطورة هذه الهجمات بشكل خاص. مع تزايد الاعتماد على الخدمات الرقمية للتواصل، الأعمال، وحتى الأنشطة السياسية والاجتماعية، يصبح المستخدم العربي هدفاً مغرياً.

من تجربتي الشخصية، لا يمكن المبالغة في أهمية الوعي الأمني. إليك بعض النصائح العملية التي أنصح بها بشدة:

شك في الروابط المشبوهة: القاعدة الذهبية هي: إذا بدا الرابط غريباً، أو جاء من مصدر غير متوقع، فلا تنقر عليه. قم بالتحقق من المرسل، وتأكد من صحة الرابط قبل فتحه. التحقق من عنوان URL: قبل إدخال أي بيانات اعتماد، تأكد من أن عنوان URL في شريط المتصفح يطابق تماماً عنوان الموقع الرسمي. ابحث عن علامة القفل (HTTPS) التي تشير إلى اتصال آمن، ولكن تذكر أن بعض مواقع التصيد قد تستخدم HTTPS أيضاً. تفعيل المصادقة الثنائية (2FA): هذه خطوة حاسمة. حتى لو تمكن المهاجمون من سرقة كلمة مرورك، فإنهم سيحتاجون إلى رمز المصادقة الثنائية للوصول إلى حسابك. استخدم تطبيقات المصادقة بدلاً من الرسائل النصية القصيرة كلما أمكن ذلك، لأنها أكثر أماناً.

استخدام كلمات مرور قوية وفريدة: لا تستخدم كلمة المرور نفسها لعدة حسابات. استخدم مزيجاً من الأحرف الكبيرة والصغيرة والأرقام والرموز. مدير كلمات المرور يمكن أن يساعدك في إنشاء وتخزين كلمات مرور قوية. تحديث البرامج بانتظام: تحديثات أنظمة التشغيل، المتصفحات، وتطبيقات الأمان تسد الثغرات الأمنية التي قد يستغلها المهاجمون. الحذر من طلبات المعلومات الشخصية: كن حذراً جداً من أي طلب لمعلومات شخصية أو مالية عبر البريد الإلكتروني أو الرسائل النصية. الشركات الشرعية نادراً ما تطلب هذه المعلومات بهذه الطريقة. التدريب على الوعي الأمني: بالنسبة للمؤسسات، يعد تدريب الموظفين على التعرف على هجمات التصيد الاحتيالي أمراً ضرورياً. الاستثمار في الوعي الأمني هو استثمار في حماية الأصول الرقمية..

في الماضي، كانت هجمات التصيد الاحتيالي غالباً ما تكون عامة وتستهدف عدداً كبيراً من الأشخاص بأمل أن ينقر عدد قليل منهم. أما اليوم، فقد تطورت هذه الهجمات لتصبح "تصيداً موجهاً" (Spear Phishing)، حيث يتم تخصيص الرسائل والروابط لتناسب الضحية المستهدفة بناءً على معلومات تم جمعها عنها مسبقاً. هذا يجعلها أكثر إقناعاً وأكثر صعوبة في الكشف.

كما أن استخدام مزودي DNS الديناميكي والنطاقات المؤقتة يضيف طبقة أخرى من التعقيد، مما يجعل تتبع المهاجمين وإيقافهم تحدياً مستمراً.

تتطلب مواجهة هذه التحديات جهوداً متضافرة من الأفراد، الشركات، والحكومات. يجب على المستخدمين أن يكونوا يقظين، وعلى الشركات الاستثمار في حلول أمنية قوية وتدريب موظفيها. أما الحكومات، فيجب عليها دعم جهود مكافحة الجريمة السيبرانية وتوفير بيئة رقمية آمنة لمواطنيها.

من وجهة نظري، فإن الوعي والتعليم هما خط الدفاع الأول والأكثر فعالية. كلما زاد فهمنا لأساليب المهاجمين، زادت قدرتنا على حماية أنفسنا وعالمنا الرقمي.