التشفير

- الأمان والخصوصية

أمان التطبيقات والبرمجة الآمنة

أمان التطبيقات والبرمجة الآمنة: دليل شامل للمطورين والمستخدمين في عالمنا الرقمي المتسارع، أصبحت التطبيقات جزءًا لا يتجزأ من حياتنا اليومية.…

- أمن المعلومات والخصوصية

أمن المعلومات والحماية السيبرانية

أمن المعلومات والحماية السيبرانية: دليل شامل للعصر الرقمي العالم اليوم يعتمد بشكل متزايد على التكنولوجيا. من الهواتف الذكية إلى الحوسبة…

- أمن المعلومات والخصوصية

أمان الشبكات وحماية البيانات

أمان الشبكات وحماية البيانات: دليل شامل للمستخدم العربي في عالمنا الرقمي المتسارع، أصبحت شبكات الاتصال والبيانات جزءًا لا يتجزأ من…

- إنترنت الأشياء (IoT)

أمان أجهزة إنترنت الأشياء والخصوصية

أمان أجهزة إنترنت الأشياء والخصوصية: نظرة عامة شاملة شهد العالم في السنوات الأخيرة انتشارًا هائلاً لأجهزة إنترنت الأشياء (IoT)، من…

- الأمان والخصوصية

تحديثات بروتوكولات الإنترنت IPv6 وتأثيرها على الأمان والأداء

تحديثات بروتوكولات الإنترنت IPv6 وتأثيرها على الأمان والأداء شهد عالم الإنترنت تطورات هائلة منذ نشأته، ومع تزايد الاعتماد عليه في…

- شبكات واتصالات

الشبكات العشوائية Overlay Networks لاستخدامها في تنظيم شبكات VPN

الشبكات العشوائية: بناء شبكات VPN أكثر قوة ومرونة في عالم الإنترنت المتسارع، أصبحت شبكات VPN (شبكات افتراضية خاصة) أداة أساسية…

- شبكات واتصالات

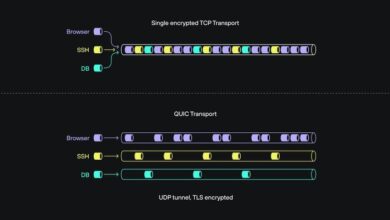

آليات Tunneling في الشبكات وتأثيرها على أمن وسرعة الحركة

آليات Tunneling في الشبكات: استكشاف الأعماق وأثرها على الأمان والأداء في عالم الشبكات المعقد والمتنامي باستمرار، تظهر تقنيات متقدمة تهدف…

- أجهزة الكمبيوتر المكتبي

أفضل ممارسات لحماية الحاسوب المكتبي من هجمات التصيد والاحتيال الإلكتروني

حماية حاسوبك المكتبي: دليل شامل ضد هجمات التصيد والاحتيال الإلكتروني في عالمنا الرقمي المتسارع، أصبح الحاسوب المكتبي جزءًا لا يتجزأ…

- شبكات واتصالات

التشفير غير المتماثل والتماثلي في تأمين الشبكات وإدارة المفاتيح

التشفير غير المتماثلي والتماثلي في تأمين الشبكات وإدارة المفاتيح: رحلة في عالم الحماية الرقمية في عالمنا الرقمي المتسارع، أصبحت البيانات…