تشفير

- أمن المعلومات والخصوصية

بروتون تطلق Lumo: مساعد الذكاء الاصطناعي السري المشفر بالكامل و 7 مميزات رائعة

لومو: مساعد الذكاء الاصطناعي الجديد من بروتون يضع الخصوصية في المقدمة مساعد بروتون للذكاء الاصطناعي: الإنتاجية والخصوصية في متناول يدك!…

- أخبار التقنية

تحذير مذهل: تطبيق Bitchat الجديد لجاك دورسي غير آمن بعد

تطبيق "Bitchat" الجديد: هل يفي بوعود الأمان والخصوصية التي يطرحها؟ – دليل تطبيق Bitchat تطبيق Bitchat: الخصوصية والأمان في عصر…

- أخبار التقنية

أفضل لينكس لحماية خصوصيتك

أفضل توزيعات لينكس للحفاظ على سرية هويتك الرقمية في عصر الرقمنة المتسارع في عالمٍ بات فيه تتبع المستخدمين أمراً روتينياً…

- أخبار التقنية

فك شفرة أسماء قراصنة الإنترنت الغامضة

فك شفرة لغز الأسماء: مبادرة جديدة لمواجهة التهديدات السيبرانية المتطورة تُشكل الهجمات السيبرانية المتزايدة تعقيداً كبيراً أمام شركات الأمن السيبراني…

- أخبار التقنية

تشفير “إكس”: مستوى بيتكوين

ثورة التشفير على منصة إكس: هل يقترب ماسك من بناء "وي شات" الغربي؟ تُشهد منصة إكس، المعروفة سابقًا بتويتر، تطوراً…

- حلول وأخطاء شائعة

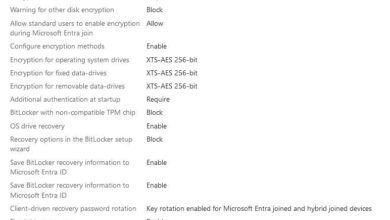

حل مشكلة عدم عمل خاصية التشفير BitLocker

حل مشكلة عدم عمل خاصية التشفير BitLocker: دليل شامل للمستخدمين العرب هل سبق لك أن واجهت صعوبة في تشفير محرك…

- أمن المعلومات والخصوصية

محافظ العملات الرقمية وأمانها

محافظ العملات الرقمية وأمانها: دليل شامل للمستخدم العربي في عالمنا الرقمي المتسارع، أصبحت العملات الرقمية جزءًا لا يتجزأ من المشهد…

- الأمان والخصوصية

قوانين وتنظيمات العملات المشفرة

قوانين وتنظيمات العملات المشفرة: دليل شامل للمستثمرين والمستخدمين شهدت العملات المشفرة، مثل البيتكوين والإيثيريوم، نمواً هائلاً في السنوات الأخيرة، مما…

- أمن المعلومات والخصوصية

أمان الحوسبة السحابية وحماية البيانات

أمان الحوسبة السحابية وحماية البيانات: دليل شامل للمستخدمين والمؤسسات في عالم اليوم الرقمي المتسارع، أصبحت الحوسبة السحابية جزءًا لا يتجزأ…

- أمن المعلومات والخصوصية

كيفية إنشاء كلمات مرور قوية وآمنة

كيفية إنشاء كلمات مرور قوية وآمنة في عالمنا الرقمي المتزايد، أصبحت كلمات المرور هي المفتاح الذي يفتح لنا أبواب الوصول…

- أمن المعلومات والخصوصية

تقنيات الدفع الإلكتروني وأمانها

تقنيات الدفع الإلكتروني وأمانها: دليل شامل للمستخدم العربي في عالمنا الرقمي المتسارع، أصبحت عمليات الدفع الإلكتروني جزءًا لا يتجزأ من…

- أمن المعلومات والخصوصية

تقنيات التشفير وحماية المعلومات

تقنيات التشفير وحماية المعلومات: دليل شامل للمعلومات الرقمية الآمنة في عالمنا الرقمي المتسارع، أصبحت البيانات هي الوقود الذي يدفع عجلة…

- أمن المعلومات والخصوصية

أمان شبكات WiFi والاتصال الآمن

أمان شبكات WiFi والاتصال الآمن: دليل شامل لحماية خصوصيتك الرقمية في عالمنا المتصل بالإنترنت بشكل متزايد، أصبحت شبكات WiFi جزءًا…

- أخبار التقنية

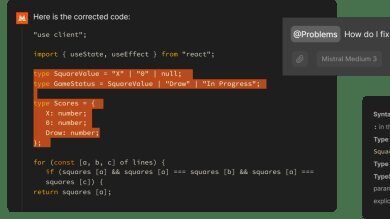

يطلق Mistral عميل ترميز فيبي ، رمز Mistral

مِسترال كود: ثورة الذكاء الاصطناعي في عالم البرمجة يُشهد عالم التكنولوجيا تطوراً متسارعاً في مجال الذكاء الاصطناعي، والذي امتدّ تأثيره…

- أخبار التقنية

تشفير “إكس”: مستوى بيتكوين

ثورة التشفير على منصة إكس: خطوة نحو تطبيق شامل يشبه "وي شات" يشهد عالم التواصل الاجتماعي تطوراً متسارعاً، وبرزت منصة…

- أمن المعلومات والخصوصية

دليل إنشاء كلمة مرور قوية وإدارتها بأمان

دليل إنشاء كلمة مرور قوية وإدارتها بأمان في عالمنا الرقمي المتصل باستمرار، أصبحت كلمات المرور هي المفتاح الذي يفتح لنا…

- أمن المعلومات والخصوصية

أهم إعدادات الأمان لشبكات الواي فاي المنزلية

أهم إعدادات الأمان لشبكات الواي فاي المنزلية في عالمنا المتصل بالإنترنت، أصبحت شبكات الواي فاي المنزلية جزءًا أساسيًا من حياتنا…

- الألعاب الإلكترونية

أنواع الهجمات الإلكترونية وطرق الحماية منها عمليًا

الهجمات الإلكترونية: نظرة شاملة على التهديدات وكيفية الحماية في عالمنا الرقمي المتسارع، أصبحت التكنولوجيا جزءًا لا يتجزأ من حياتنا اليومية.…

- إنترنت الأشياء (IoT)

استراتيجيات حماية البيانات الشخصية على الإنترنت

استراتيجيات حماية البيانات الشخصية على الإنترنت في عالمنا الرقمي المتسارع، أصبحت بياناتنا الشخصية هي العملة الجديدة. من معلومات الاتصال إلى…

- شبكات واتصالات

الشبكات المعتمدة على الاتصالات الكمومية Quantum Communications والتحديات المستقبلية

الشبكات المعتمدة على الاتصالات الكمومية: نظرة عامة على المستقبل الآمن في عالم اليوم الذي يعتمد بشكل كبير على البيانات والمعلومات،…

- شبكات واتصالات

مبادئ تشفير IPSec واستخداماتها في حماية الاتصالات البينية

مبادئ تشفير IPSec واستخداماتها في حماية الاتصالات البينية تُشكل الاتصالات البينية (Inter-network Communication) العمود الفقري للبنية التحتية الرقمية الحديثة، حيث…

- أجهزة الكمبيوتر المكتبي

نصائح لتعزيز أمان الملفات والمجلدات في الحاسوب المكتبي عبر تشفير BitLocker

نصائح لتعزيز أمان الملفات والمجلدات في الحاسوب المكتبي عبر تشفير BitLocker يُعتبر الحاسوب المكتبي مركزًا حيويًا للبيانات الشخصية والمهنية، لذا…

- شبكات واتصالات

الشبكات الافتراضية الخاصة VPN وتقنيات التشفير المستخدمة فيها

الشبكات الافتراضية الخاصة (VPN) وتقنيات التشفير المستخدمة فيها: رحلة في عالم الخصوصية الرقمية تزداد أهمية الخصوصية الرقمية في عالمنا المترابط…

- شبكات واتصالات

أمن شبكات الاتصالات اللاسلكية وأهمية تشفير البيانات في شبكات Wi-Fi

أمن شبكات الاتصالات اللاسلكية وأهمية تشفير البيانات في شبكات Wi-Fi في عالمنا الرقمي المتسارع، أصبحت شبكات الاتصالات اللاسلكية، وخاصة شبكات…